在工業4.0與智能制造快速發展的今天,作為工業自動化核心的監控與數據采集系統(SCADA)及機電控制系統,已成為國家關鍵信息基礎設施的神經中樞。其面臨的網絡攻擊風險日益嚴峻,從勒索軟件到高級持續性威脅(APT),攻擊手段層出不窮。因此,構建一套系統化、縱深化的“心性防御”策略——即從核心本質出發,兼具技術硬實力與管理軟實力的綜合性防護體系,對于保障工業生產的連續性與安全性至關重要。

一、 防御核心:縱深防御體系的構建

心性防御的基石在于建立一個多層次的縱深防御體系,而非依賴單一技術。

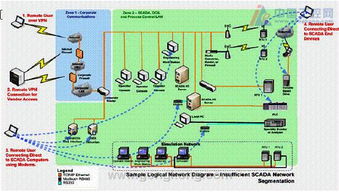

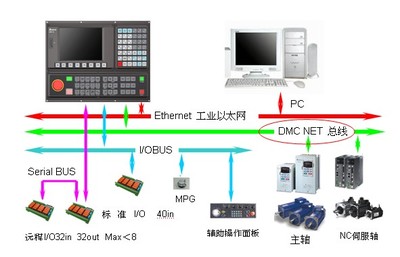

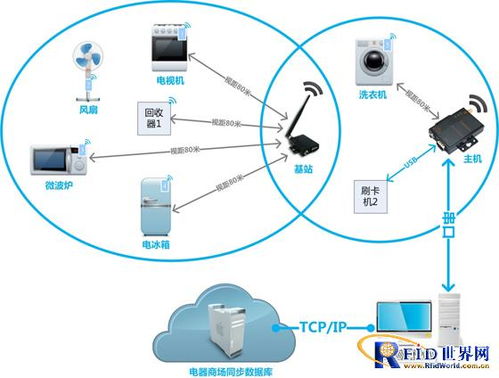

- 網絡隔離與分區:遵循IEC 62443/ISA-99標準,對工業網絡進行嚴格的邏輯與物理分區。將SCADA系統、工程師站、操作員站等關鍵資產置于獨立的控制網段,通過部署工業防火墻、單向網閘等設備,與控制層、企業管理層及互聯網實現安全隔離,有效遏制威脅橫向移動。

- 邊界安全強化:在所有網絡邊界部署具備工業協議深度包檢測(DPI)能力的下一代防火墻,精準識別和過濾Modbus TCP、OPC UA、Profinet等工業協議中的異常指令與惡意流量,阻斷未經授權的訪問。

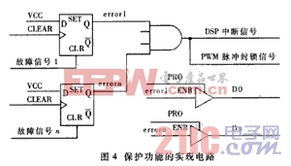

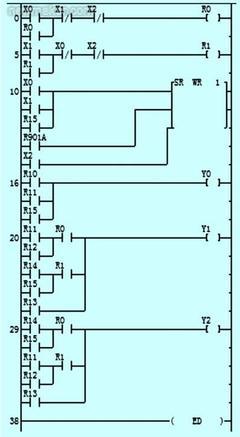

- 終端安全加固:對HMI(人機界面)、工程師站、PLC(可編程邏輯控制器)等終端進行安全加固。包括:禁用不必要的端口與服務、實施最小權限原則、定期安裝經過嚴格測試的補丁、部署輕量級且兼容性強的終端防護軟件。

二、 技術賦能:主動監測與智能響應

被動防御已不足以應對高級威脅,主動監測與響應能力是心性防御的“智慧眼”和“快速手”。

- 工業流量異常監測:部署工業入侵檢測系統(IDS)或網絡監測傳感器,建立正常的工控通信流量基線,實時監測協議違規、異常指令(如非授權編程指令)、通信頻率突變等行為,實現威脅的早期預警。

- 資產清點與漏洞管理:持續、自動地發現和清點網絡中的所有工控設備、軟件及其配置,形成動態資產清單。結合工控漏洞庫(如CVE、ICS-CERT),定期進行風險評估和漏洞掃描,對高風險漏洞制定優先級修補或緩解方案。

- 安全信息與事件管理:建立工控安全運營中心,通過SIEM平臺匯聚防火墻、IDS、設備日志等多源數據,利用關聯分析規則和機器學習技術,從海量日志中提煉出真正的安全事件,并實現自動化或半自動化的應急響應。

三、 管理筑基:制度、人員與流程

技術手段需與健全的管理體系相結合,方能形成持久防御力。

- 安全策略與制度:制定并嚴格執行覆蓋物理安全、網絡安全、數據安全、供應鏈安全的全面管理制度。明確安全責任,建立從采購、開發、部署到運維、廢棄的全生命周期安全管理流程。

- 人員培訓與意識:定期對運維人員、工程師和管理層進行安全意識與專業技能培訓。使其了解常見的工控攻擊手法(如網絡釣魚、U盤擺渡攻擊)、安全操作規程以及應急響應流程,將安全內化為行為習慣。

- 變更管理與審計:對系統配置、控制邏輯、網絡拓撲的任何變更實施嚴格的審批、測試與記錄流程。定期進行安全審計和滲透測試(需在隔離測試環境中謹慎進行),檢驗防御措施的有效性,并持續改進。

四、 韌性設計:為最壞情況做準備

心性防御的終極目標是確保系統在遭受攻擊時仍能維持核心功能或快速恢復,即系統韌性。

- 備份與恢復:定期對PLC程序、SCADA組態、歷史數據庫等進行離線備份,并驗證其可恢復性。制定詳盡的災難恢復計劃,明確恢復步驟、責任人及時間目標。

- 冗余與容錯:對關鍵控制器、網絡鏈路、服務器采用硬件冗余配置,確保單一節點故障不影響整體系統運行。設計控制系統時考慮容錯邏輯,在部分組件異常時能降級運行或安全停機。

- 持續改進:安全防御是一個動態過程。應定期回顧安全事件、審計結果和威脅情報,更新風險評價,調整防御策略,形成一個“規劃-實施-檢查-改進”的持續循環。

###

保護SCADA與機電控制系統,非一日之功,亦非一技之能。它要求我們從系統工程的視角出發,融合技術防護、管理規范和人員意識,構建一種深植于系統建設與運營全過程的“心性防御”文化。唯有如此,才能在數字化浪潮中,牢牢守護工業生產的生命線,抵御不斷演進的網絡威脅,確保關鍵基礎設施的穩定、安全與可靠運行。